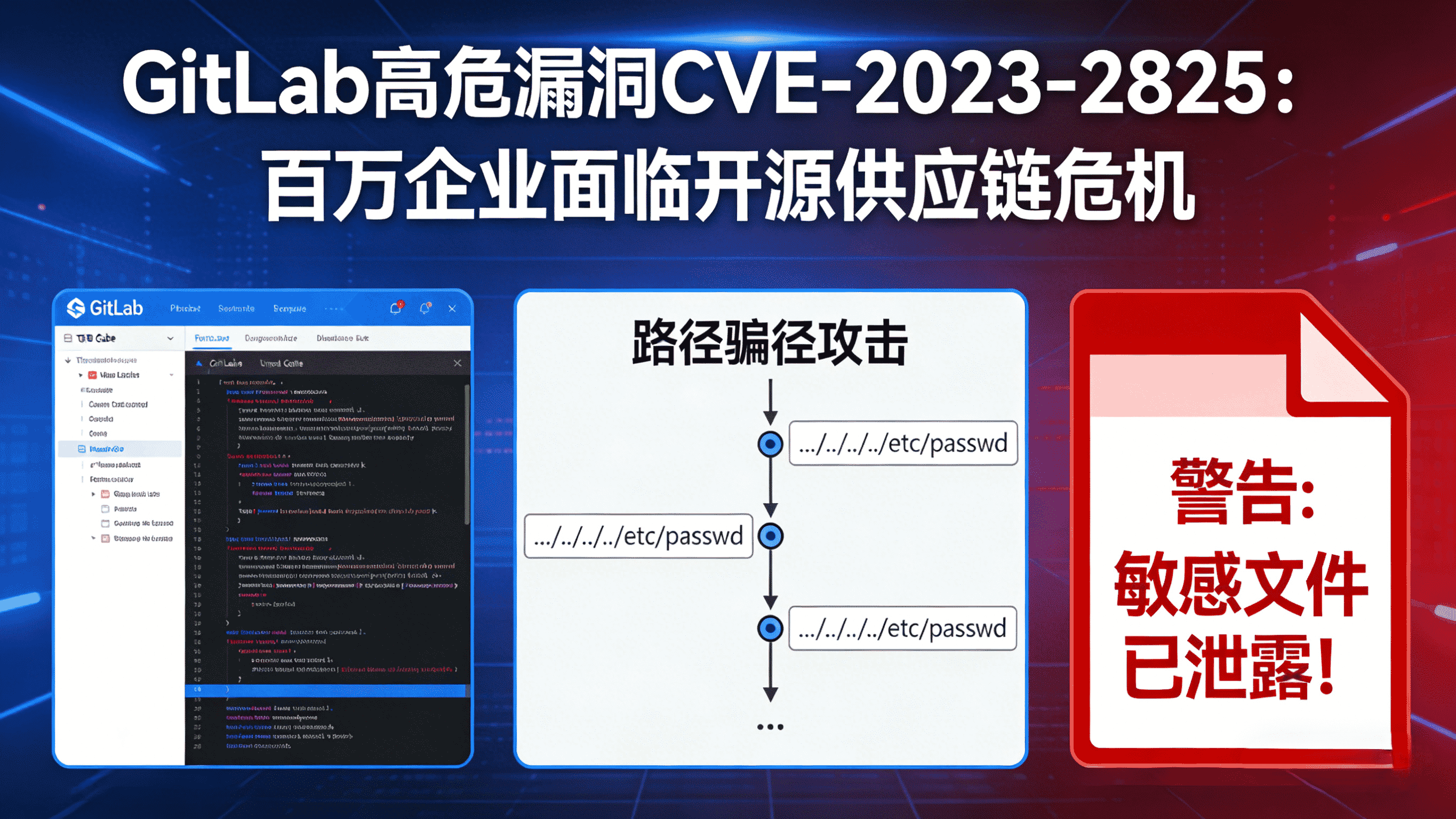

开源代码托管平台GitLab曝出高危任意文件读取漏洞(CVE-2023-2825),CVSS评分高达10.0,成为2023年最严重的代码托管平台安全事件之一。该漏洞允许未经身份验证的攻击者通过路径遍历技术读取服务器敏感文件,全球超3000万用户面临数据泄露风险,引发行业对开源软件安全性的深度反思。

/group1/group2/.../group5/project/uploads/.../../etc/passwd 技术分析显示,GitLab的Nginx代理层虽会解码URL中的../,但仅校验前五层目录深度。攻击者通过构造五层嵌套目录后,剩余路径的../可绕过校验,直达根目录。随后,GitLab的Ruby on Rails后端未对路径参数进行二次解码验证,导致任意文件读取成为可能。

受影响版本为GitLab Community Edition(CE)和企业版(EE)16.0.0,全球约100万付费客户及3000万注册用户面临风险。漏洞利用条件虽特殊(需五层嵌套组+公共项目附件),但关键基础设施、金融机构及 科技企业的代码仓库若符合条件,可能导致以下后果:

代码泄露:攻击者可获取专有软件源码,加速竞争对手技术模仿;

凭证暴露:/etc/passwd、数据库配置文件等敏感信息泄露;

供应链污染:通过篡改代码仓库植入后门,影响依赖该项目的所有下游系统。

GitLab官方于2023年5月23日紧急发布16.0.1版本修复漏洞,建议所有用户立即升级。同时,行业推出多项防御措施:深信服、绿盟等安全厂商:发布检测方案,通过流量分析识别恶意请求;

企业级防护建议:

- 1. 升级至GitLab 16.0.1或更高版本;

- 2. 限制公共项目访问权限,避免敏感代码暴露;

- 3. 定期审计组嵌套结构,减少五层以上目录使用;

- 4. 部署Web应用防火墙(WAF),拦截路径遍历攻击。

此次事件暴露了开源软件“快速迭代”与“安全合规”的平衡难题。GitLab作为全球第二大代码托管平台,其漏洞影响范围远超单一企业。行业专家呼吁: - 开发者:在代码审查中加入路径验证逻辑,避免类似输入过滤缺陷;

- 企业用户:建立开源组件安全评估流程,定期更新依赖库;

- 安全社区:通过Bug Bounty计划鼓励漏洞披露,缩短响应周期。

随着DevOps工具链的普及,代码托管平台已成为企业核心资产。CVE-2023-2825的爆发再次证明,安全需从开发阶段融入全生命周期管理。唯有开发者、企业与安全厂商协同治理,才能构建更稳固的数字化防线。